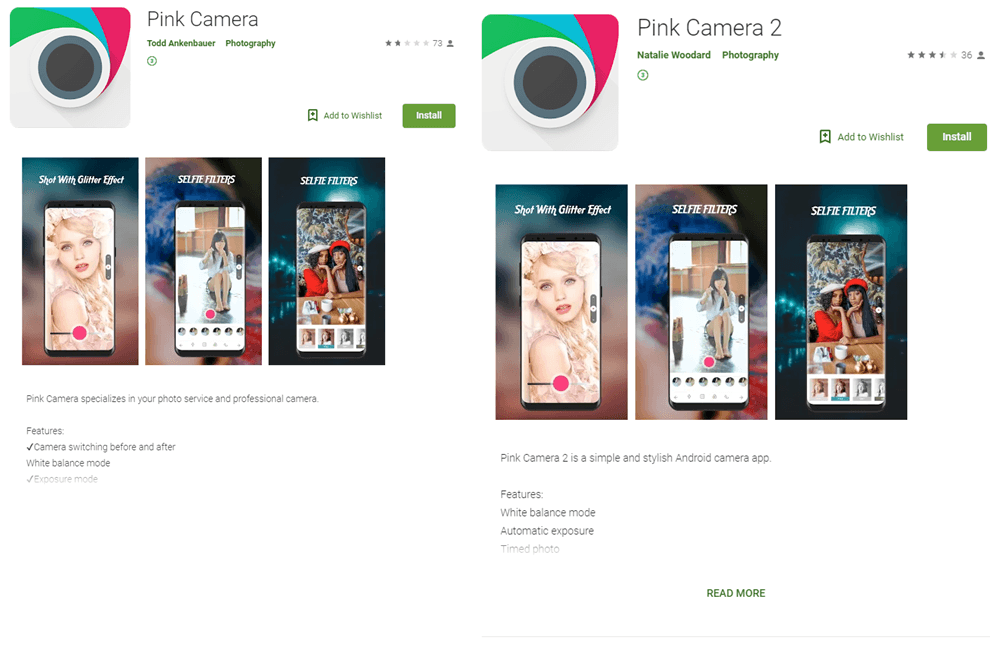

Malware-ul MobOk este un backdoor – unul dintre cele mai periculoase tipuri de malware, deoarece îi oferă atacatorului un control aproape total asupra dispozitivului infectat. În ciuda faptului că tot ce este încărcat în Google Play este atent filtrat, nu este pentru prima oară când amenințările și-au făcut loc pe dispozitivele utilizatorilor. În multe cazuri, backdoor-urile sunt acoperite de o aplicație semi-funcțională, care la prima vedere pare a fi o încercare slabă, dar inocentă, de a crea o aplicație legitimă. Din acest motiv, aplicațiile Pink Camera nu au stârnit suspiciuni, având incluse funcții autentice de editare a fotografiilor și fiind descărcate din magazinul Google Play.

Însă, de îndată ce utilizatorii începeau să-și editeze fotografiile utilizând Pink Camera, aplicațiile solicitau acces la notificări și acest lucru iniția activitatea periculoasă în fundal. Scopul acestei activități era abonarea utilizatorului la servicii de telefonie mobilă pe bază de abonament plătit. Acestea arată, de obicei, ca pagini web ce oferă un serviciu în schimbul unei plăți zilnice, care este adăugată la factura telefonului mobil. Acest model de plată a fost inițial dezvoltat de operatorii de rețele mobile pentru a facilita abonarea clienților la servicii premium, dar acum infractorii cibernetici profită uneori de ele.

Odată ce o victimă era infectată, malware-ul MobOk colecta informații despre dispozitiv, cum ar fi numărul de telefon asociat, pentru a folosi aceste informații în etapele ulterioare ale atacului. Apoi, atacatorii trimiteau dispozitivului infectat detalii despre pagini web cu servicii pe bază de abonament plătit, iar malware-ul le deschidea, acționând ca un browser secret, din fundal. Utilizând numărul de telefon obținut mai devreme, malware-ul îl introducea în câmpul „înregistrare" și confirma achiziția. Dat fiind că avea control total asupra dispozitivului și putea să verifice notificările, malware-ul tasta codul de confirmare SMS atunci când intra – totul fără să anunțe utilizatorul. Victima începea să suporte costurile până când observa plățile pe factura de telefon și se dezabona de la fiecare serviciu.

„Capacitatea de editare a fotografiilor de pe Pink Cameras nu era impresionantă, dar ceea ce au putut face în spatele cortinei este remarcabil: abonarea utilizatorilor la servicii plătite, în limbile rusă, engleză și thailandeză, monitorizarea SMS-urilor și solicitarea codului Captcha – pe care trebuie să îl scrii ca să dovedești că nu ești robot – pentru recunoaștere din partea serviciilor online. Aceasta înseamnă că au avut și posibilitatea de a fura bani din conturile bancare ale victimelor. Teoria noastră este că atacatorii din spatele acestor aplicații au creat și serviciile de abonament, dintre care nu toate erau autentice, cât și malware-ul care a atras abonații și le-au proiectat pentru a ajunge la o audiență internațională ", a declarat Igor Golovin, security researcher la Kaspersky.

Kaspersky detectează malware-ul MobOk ca HEUR: Trojan.AndroidOS.MobOk.a.

Pentru a evita să cadă victimă aplicațiilor de acest gen, cercetătorii Kaspersky îi sfătuiesc pe utilizatori:

- Rețineți că inclusiv o sursă de încredere, cum ar fi un magazin oficial de aplicații, poate conține aplicații periculoase. Fiți vigilenți și verificați mereu permisiunile aplicației pentru a vedea tot ce au voie să facă. Verificați evaluările aplicațiilor și recenziile din magazinele oficiale, cum ar fi Google Play sau App Store. Aplicațiile periculoase vor primi uneori ratinguri scăzute, iar utilizatorii vor posta comentarii care îi avertizează pe alții despre riscul de malware. Dacă intenționați să instalați o astfel de aplicație, acordați o atenție deosebită permisiunilor cerute.

- Instalați actualizări de sistem și aplicații de îndată ce sunt disponibile – acestea remediază vulnerabilitățile și protejează dispozitivele.

- Utilizați o soluție de securitate eficientă, pentru o protecție completă împotriva unei game largi de amenințări – de tipul Kaspersky Security Cloud.

Citiți întregul raport pe Securelist.com.