Pe 12 mai, organizații din toată lumea au fost afectate de un atac masiv de tip ransomware, denumit WannaCry, care a folosit o vulnerabilitate (rezolvată acum) a Microsoft Windows, dezvăluită în cazul Shadowbrokers, din 14 martie.

Cercetătorii Kaspersky Lab au continuat să urmăreasca evoluția acestei amenințări pe parcursul weekend-ului.

Evoluția programului ransomware

Numărul total de variante aflate în circulație luni, 15 mai, este încă neclar, dar în timpul weekend-ului au apărut două variante demne de menționat. Kaspersky Lab nu crede că aceste două variante au fost create de autorii inițiali. Cel mai probabil, au fost create de alții care au dorit să profite de atac, urmându-și propriile scopuri.

Prima a început să se răspândească duminică dimineața, în jurul orei 02.00 UTC/GMT și se conecta la un domeniu diferit. Kaspersky Lab a observat, până acum, trei victime ale acestei versiuni, localizate în Rusia și Brazilia.

Prima variantă care a apărut în weekend pare să fi fost creată pentru a înlătura acel killswitch. Această versiune nu pare să se răspândească, posibil din cauza faptului că are un bug.

Numărul infectărilor până în prezent

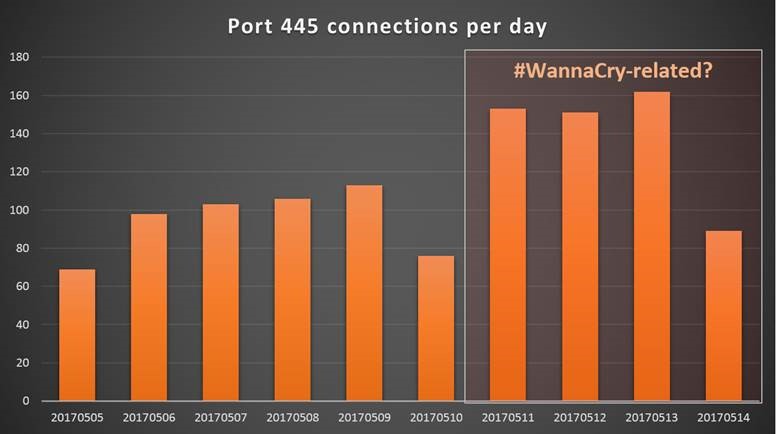

O analiză amănunțită sugerează posibilitatea ca programul ransomware WannaCry să fi început să se să răspândească încă de joi, 11 mai.

Este dificil de estimat numărul total al infectărilor. Sistemul nostru indică faptul că peste 45 000 de utilizatori au fost atacați , dar acest număr reprezintă o fracțiune din numărul total al atacurilor (reflectând ponderea utilizatorilor Kaspersky Lab.)

O perspectivă mai clară asupra situației globale poate veni de la serverul de sinkhole pentru domeniul pe care malware-ul îl verifica inainte de a porni prodedura de criptare, acesta fiind setat static în majoritatea versiunilor WannaCry. Până în prezent, Malwaretech, care colectează redirecționările de la codul “kill switch”, a înregistrat în jur de 200.000 de atacuri.

Trebuie menționat faptul că acest număr nu include infectările din interiorul rețelelor corporate, unde este nevoie de un server proxy pentru conectarea la Internet, ceea ce înseamnă că numărul real al victimelor ar putea fi mai mare.

De luni, 15 mai, de la ora 6:00 UTC/GMT , Kaspersky Lab a observat în jur de 500 de noi încercări de atacuri WannaCry asupra bazei sale de clienți. Prin comparație, vineri, 12 mai, au fost de șase ori mai multe încercări doar în decursul primei ore de la demararea atacului. Acest lucru sugerează că infecția începe să fie ținută sub control.

Sfaturile Kaspersky Lab pentru a reduce riscul infectării:

- Instalati patch-ul oficial de la Microsoft, care rezolvă vulnerabilitatea folosită în acest atac (sunt, de asemenea patch-uri disponibile pentru Windows XP, Windows 8 și Windows Server 2003)

- Asigurați-vă că soluțiile de securitate sunt pornite în fiecare nod de rețea.

- Celor care nu folosesc soluțiile Kaspersky Lab, le recomandăm să instaleze versiunea gratuity Kaspersky Anti-Ransomware Tool for business (KART).

- Dacă utilizați o soluție Kaspersky Lab, asigurați-vă că include System Watcher o component de detecție proactivă bazată pe analiza comportamentală și că este pornită.

- Lansați funcția Critical Area Scan a soluției Kaspersky Lab pentru a detecta posibile infectări cât mai repede (altfel, acestea vor fi detectat eautomat, dacă nu funcția nu este oprită, în 24 de ore).

- Faceți reboot sistemului după detectarea MEM: Trojan.Win64.EquationDrug.gen.

- Folosiți servicii de raportare privind informațiile despre amenințări, disponibile pentru clienți, pentru a fi la curent cu posibile atacuri.

- WannaCry vizează, de asemenea, sisteme integrate. Vă recomandăm să vă asigurați că soluțiile dedicate de securitate pentru sisteme integrate sunt instalate și că ambele au protecție anti-malware și funcționalitate Default Deny activate.

Informații tehnice

O descriere detaliată a metodei de atac Wannacry, precum și indicatorii de compromitere, sunt disponibile în articolul de vineri, 12 mai, de pe Securelist. Articolul urmează să fie actualizat.

Log-uri de rețea Kaspersky Lab și date din SANS ISC (https://isc.sans.edu/port.html?port=445):

Recomandări pentru a evita programele ransomware

Companiile

- Faceți cu regularitate copii de backup ale datelor, pentru a putea recupera fișierele originale, după un incident.

- Vizitați site-ul No More Ransom, o inițiativă comună cu scopul de a ajuta victimele programelor ransomware să își recupereze datele criptate, fără să fie nevoite să plătească sumele cerute de infractori.

- Faceți un audit al programelor instalate, nu doar al dispozitivelor endpoind, ci și al tuturor nodurilor și serverelor din rețea și mențineți-le actualizate.

- Realizați o evaluare, din perspectiva securității, a rețelei (de exemplu, audit de securitate, teste de intruziune, analiza punctelor vulnerabile din rețea) pentru a identifica și inlătura breșele de securitate. Evaluați furnizorii și politicile de securitate ale terților, în cazul în care au acces direct la rețea.

- Solicitați informații din surse externe: informațiile de la companii specializate pot ajuta organizațiile să prevadă atacuri viitoare asupra companiei.

- Pregătiți-vă angajații, acordând o atenție deosebită personalului din domeniul operațional și al ingineriei, pentru a fi conștienți de amenințările și atacurile recente.

- Protecția trebuie să se extindă și în afara perimetrului organizației. O strategie de securitate corespunzătoare trebuie să aloce resurse semnificative detecției atacului și reacției imediate, pentru a-l bloca înainte de a ajunge la obiective critice.

- Folosiți o soluție de securitate care include tehnologii bazate pe detectarea comportamentului. Aceste tehnologii pot prinde programele malware, inclusiv cele ransomware, urmărind cum funcționează pe sistemul atacat și făcând posibilă detectarea unor mostre noi și încă necunoscute de ransomware.

Utilizatorii inviduali

Faceți cu regularitate copii de backup ale datelor

Fie că este vorba de copiii care cresc sau de un document bancar important, păstrați copii separate. Astfel, vă asigurați că nu pierdeți datele nici dacă se defectează computerul, nu doar în cazul unui program ransomware. Păstrați, însă, backup-ul pe un drive care nu este conectat la computer. Dacă îl lăsați conectat (de exemplu, un drive USB care este tot timpul conectat), programul ransomware va cripta și fișierele de pe drive-ul de backup.

Folosiți o soluție de securitate eficientă

Atunci când folosiți o soluție de securitate, nu dezactivați funcțiile avansate de securitate, decât dacă așa vi s-a recomandat de către personalul de suport tehnic al companiei respective. De obicei, acestea sunt caracteristici care permit detecția unor noi programe ransomware (și a altor tipuri de malware) pe baza comportamentului său. Mențineți toate programele de pe PC actualizate. Acest lucru le îngreunează atacatorilor accesul la computer. Multe aplicații populare (Flash, Chrome, Firefox, Internet Explorer, Microsoft Office) și sistemele de operare (ca Windows) au o funcție de update automat. Dacă o aplicație nu este actualizată automat, folosiți periodic funcția “Verifică update-uri,”

Fiți atenția la fișierele pe care le descărcați de pe Internet sau le primiți pe e-mail

Nu descărcați decât fișiere din surse de încredere (de exemplu, nu descărcați aplicații din surse neoficiale, doar pentru că versiunea oficială nu a fost lansată încă în regiunea unde locuiți). Priviți cu circumspecție orice e-mail și alte mesaje de la persoane necunoscute. Dacă nu sunteți siguri în legătură cu un fișier sau un link, sunați și întrebați reprezentanții companiei din partea căreia vine mesajul dacă sunt chiar ei cei care l-au trimis. De asemenea, este foarte important ca fiecare membru al familiei care folosește dispozitivul respectiv să procedeze la fel – de obicei, copiii sunt tentați să descarce un fișier dacă le promite că vor obține lucrul de care au nevoie pentru a trece la nivelul următor în jocul lor preferat.

Dacă vă aflați în situația în care vi s-au criptate fișierele și vi se cere să plătiți răscumpărarea, nu faceți asta!

Fiecare bitcoin (sau altă formă de plată electronică), transferată în mâinile infractorilor confirmă profitabilitatea acestei activități, ceea ce duce la crearea unor noi tipuri de programe ransomware. În același timp, numeroase companii de securitate se luptă cu ransomware-ul în fiecare zi. De aceea, puteți verifica la furnizorul de soluții de securitate dacă vă poate ajuta sau puteți intra pe site-ul No More Ransom. Această inițiativă comună a Centrului împotriva Infracționalității Cibernetice, din cadrul Poliției Olandeze, a Centrului Europol de Combatere a Infracționalității Cibernetice și a Kaspersky Lab a fost lansată în iulie 2016, iar din acel moment s-au alăturat numeroase agenții de aplicare a legii și companii din domeniul securității IT. Scopul este să ajute victimele programelor ransomware să își recupereze datele fără să fie nevoite să plătească sumele cerute de infractorii cibernetici.

Nu în ultimul rând: răspândirea programelor ransomware și încercarea de a șantaja oamenii pentru a obține bani sunt activități ilegale în majoritatea țărilor din lume. Raportați atacul la poliție pentru a deschide o investigație.